技术专题丨智能网联汽车信息安全的威胁、攻击与防护

随着智能网联汽车产业的迅速发展,汽车智能化与网联化程度持续加深,汽车已逐渐从传统的交通工具演变成具备复杂功能的移动智能终端,在提供智能驾驶、远程控制等多样化功能的同时也暴露出更多新型的攻击面和威胁场景。车辆的信息安全问题已从单一车辆终端的基础防护扩展至车-路-云协同的全域安全挑战。中汽研科技聚焦智能网联汽车面临的信息安全威胁与攻击风险进行深度剖析与实践分享,旨在为构建完善的智能网联汽车行业信息安全防护体系提供实用有效的解决方案。

PART/ 01

威胁与攻击

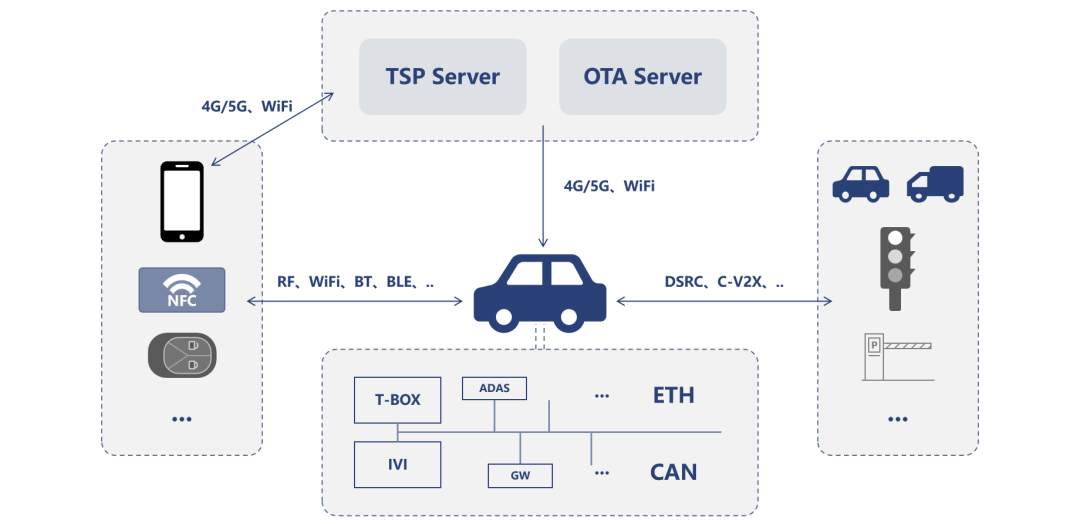

智能网联汽车的信息安全威胁已突破传统车辆物理边界的限制,扩展至“云-管-端”全域,涵盖车端、手机端、通信通道、云端、路侧等多个部分,其攻击路径也呈现出多维度的特征。

图1:智能网联汽车主要通信架构

1、车载系统:

车端的信息安全威胁主要集中在IVI车载信息娱乐系统、T-BOX等具有联网功能、具备复杂操作系统的智能车载终端。作为车辆与用户交互的界面,IVI通常集成了多媒体播放、导航、蓝牙连接等多个功能模块。攻击者可能通过蓝牙、USB接口或网络连接入侵系统,窃取用户数据、安装恶意程序,并利用系统漏洞进一步渗透至车辆的其他关键系统。T-BOX作为车辆与云端服务之间的通信桥梁,具备上报车辆数据、接收远程指令等功能。攻击者可能通过T-BOX的远程诊断接口或诊断服务程序的逻辑漏洞,发送恶意指令篡改车辆关键数据、获取系统权限、控制车辆功能。例如篡改VIN码、开启调试模式、甚至是执行解锁车门、启动引擎等高风险操作。

2、车内通讯:

车内通讯网络是车辆内部各模块协同工作的基础,主要包括车内CAN网络、车载以太网。传统的CAN总线采用广播通信且缺乏安全机制,容易受到数据篡改、重放攻击、拒绝服务攻击等威胁;随着车辆功能架构的复杂化和车内通信数据量的激增,车载以太网正在逐渐取代部分场景下的CAN总线应用,但其开放性也带来了新的安全风险。例如,攻击者可能利用以太网的ARP协议漏洞对车载通信数据进行劫持或重定向,威胁车辆的通信安全。

3、车外通讯:

车外通信通道是智能网联汽车与外部世界交互的关键环节,包括蓝牙、蜂窝数据、WiFi、NFC、射频钥匙等通信方式。据 Upstream Security 统计,2023年公开报道的安全事件中, 95% 以上是通过远程攻击实现的。除了利用蓝牙、WiFi的协议漏洞(如BlueBorne等等)入侵车辆系统,针对NFC钥匙、射频钥匙的中继攻击仍然是现在的技术手段难以直接规避的问题。

4、云端服务:

云端服务是智能网联汽车实现远程功能的核心,包括远程控车和OTA升级等应用。频繁的车云信息交互虽然提升了用户体验,但也暴露出更多的攻击面。例如,针对云端服务提供的远程控制功能(如远程启动、解锁),攻击者可能通过API漏洞或身份认证的逻辑漏洞,获取车辆控制权,执行未经授权的操作,或者将恶意代码/程序注入车辆;另一方面,云端存储的用户数据、车辆位置信息等可能因数据库配置不当或防护措施不足而被攻击者窃取,在2023和2024年,多家知名车企都发生过此类大规模的数据泄漏事件;此外,在OTA的过程中,若数据传输的加密方式安全性不足或签名认证机制不完善,也可能导致升级包被截取分析、篡改、注入恶意程序等风险。

5、数据安全:

智能网联汽车的智能驾驶和联网功能与交通、测绘、通信等领域深度融合,其涉及的数据安全问题非常广泛。我们在为企业的车辆开展信息安全检测的时候,曾发现车辆的某控制器中明文存储了精确的GPS定位信息(属于GB/T 44464中表A.2分类的敏感个人信息)且未采取防护措施,这些信息能够被进一步分析出经纬度,海拔高度,轨迹信息等详细数据,存在泄露用户隐私和数据存储不合规的风险。另外,2024年10月,国安部曾发布公告声称某境外企业以合作开展汽车智能驾驶研究为掩护,在国内非法测绘地理信息。因此,数据安全相关的风险不止会影响消费者和车企,若缺乏监管,还可能涉及到更加广泛的国家安全问题,未来势必会受到更加严格的强制性管控。

图2:国家安全部关于非法测绘的通报

PART/ 02

安全防护体系

基于智能网联汽车所面临的复杂威胁场景,针对单一信息安全风险或信息安全环节的防护手段难以完全覆盖其暴露出的攻击面。

中汽研科技智能网联汽车研究部网联通信测试平台技术总监李奇指出,智能网联汽车行业应构建起涵盖技术、管理、监管的多层防护框架,以全方位地保障智能网联汽车的安全性。

1、智能网联汽车的信息安全防护需要依赖多层次的技术手段。

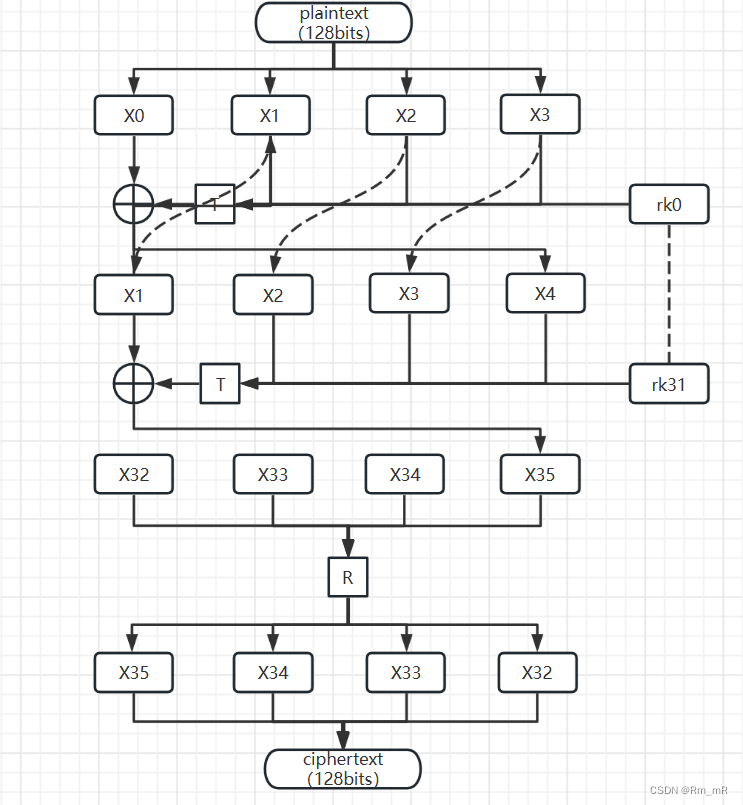

一是使用安全合规的密码模块。密码技术作为保障网络与信息安全的核心技术和基础支撑,通过加密保护和安全认证两大核心功能,可以实现车载通信、OTA升级等车联网关键功能中防假冒、防泄密、防篡改、抗抵赖等安全需求,防止中间人攻击、数据泄露、数据篡改等安全风险。

图3:SM4加密过程示意图(图片来源于网络)

二是加强车内外通信安全的防护措施。入侵检测与防御系统(IDPS)是监控和响应异常流量和攻击行为的关键技术,其基于人工智能和机器学习的应用能够检测并分析车辆通信中的异常行为模式,识别DoS攻击、协议篡改、Arp欺骗、密码爆破、恶意指令注入等已知攻击模式;并且提前发现潜在的未知攻击迹象,执行动态拦截与隔离等防御措施。车端IDPS结合云端VSOC(车辆安全运营中心)的漏洞监控与管理机制,则能够进一步完善涵盖接收分析威胁数据、预测潜在安全风险、实时监控与应急响应功能的动态防护体系。

随着攻击手段的不断进化,单一技术手段的防护也存在被攻破的风险。因此,我们需要构建纵深的防御体系,例如在车端部署可信执行环境、配合Secure Boot和硬件安全模块(Hardware Security Module,HSM)来保护加密密钥、数字证书,确保固件/软件的真实性完整性;同时通过网关安全隔离为车内网络提供边界防护,限制恶意消息和攻击数据在车内网络中的传播,隔离潜在的威胁,从而形成协同、全面的技术防护能力。

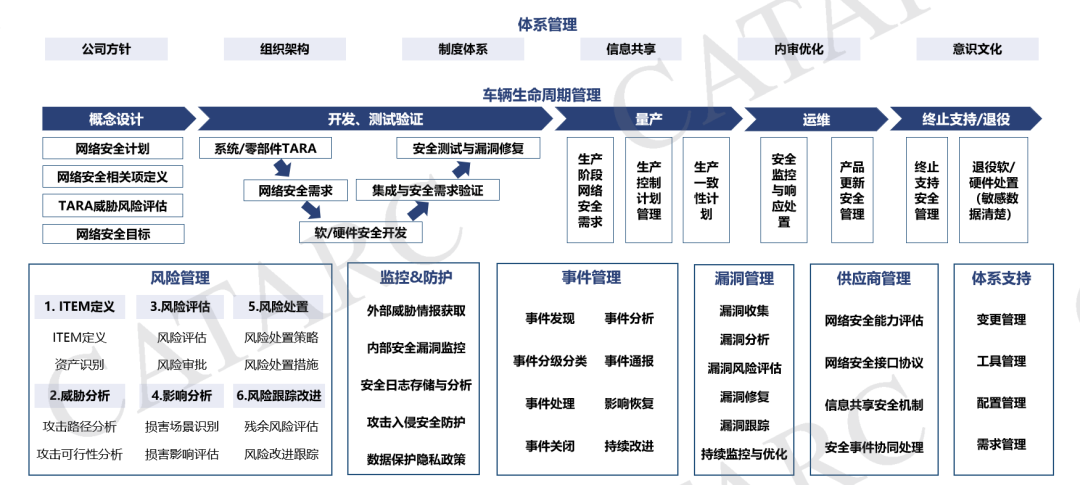

2、企业应当具备覆盖汽车全生命周期的信息安全管理体系。

企业的信息安全管理体系需要贯穿从概念设计、开发、测试、生产到运维、报废的各个阶段。例如在概念设计阶段应引入安全设计原则,开展威胁分析与风险评估,将安全目标和需求嵌入车辆的开发流程中;在开发阶段进行完善的测试验证;在运维阶段建立实时的安全监控与应急响应机制等等。

图4:信息安全管理体系框架

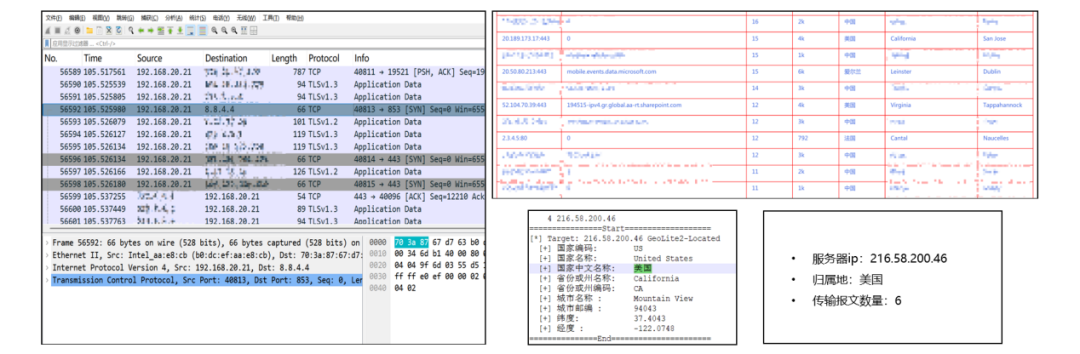

同时,软件/硬件的供应链信息安全同样关系到整个车辆系统环境的安全性。例如,我们在为企业的车辆开展信息安全检测的时候,曾发现供应商提供的软件中,部分废弃代码引用的第三方开源库依赖未作检测和清除处理,导致出现向境外IP服务器进行隐蔽数据交互的问题。这类无意识的问题如果未能通过测试提前发现,在车辆的正式公告检测时就可能存在因技术要求不合规而进行修复整改,导致车辆公告审批和上市受到影响而延期的风险。

图5:车辆WiFi数据出境检测结果

因此,在软件/硬件的概念设计阶段,对关键零部件进行信息安全的威胁分析与风险评估、对零部件供应商的信息安全能力进行评估、以及在零部件级别开展严格的信息安全测试和验证,都是车辆制造商信息安全管理体系的必要环节。而对于软件/硬件的零部件供应商来说,能够提供符合信息安全要求的软件/硬件产品及其产品符合信息安全要求的检测报告,将会是其应对车企供应商准入时的重要优势。

3、基于法规和标准的行业监管是保障智能网联汽车安全的重要基线。

一方面,我们需要推动GB 44495、GB/T 44464等已发布的信息安全、数据安全标准法规的实施与落实,确保车辆制造商信息安全管理体系的审核认证和车型的信息安全检测成为车辆合规和市场准入的重要条件。

图6:UNECE R155与GB 44495-2024

另一方面,为抵御不断更新、变化的攻击手段,应对不断更新的复杂威胁场景,针对智能网联汽车信息安全、数据安全标准的进一步研究和制定仍需加快步伐,通过标准的迭代和升级持续促进智能网联汽车产业安全健康发展。

结语

智能网联汽车的信息安全已成为当下汽车行业、企业和消费者共同关注的重点问题。高度的智能化和网联化提升用户体验的同时,带来的威胁与风险涉及到数据泄露、财产安全、生命安全、国家安全等各个方面。因此,针对关键技术、企业管理、行业监管几个环节,构建全面且可靠的信息安全防护体系,不仅是技术发展的必然要求,更是保障用户安全、维护市场秩序、推动行业健康发展的关键所在。中汽研科技已构建了围绕整车信息安全、数据安全的合规检测能力,能够面向车辆制造商和零部件供应商提供整车及零部件的信息安全合规测试、研发验证测试、确认/渗透测试、数据安全测试等检测认证服务,以及信息安全管理体系相关的咨询服务,协助企业发现信息安全问题、提升信息安全能力、满足国家标准法规要求。未来,中汽研科技将持续提升汽车信息安全领域的检测能力与知识水平,为行业和客户提供优质的技术服务,助力企业落实国家标准要求,支撑智能网联汽车信息安全领域的高质量发展。

专家介绍

李奇,中汽研科技网联通信测试平台技术总监

主要负责汽车信息安全、软件升级、数据安全业务及相关标准制修订工作;参与国家及省部级科研项目10项,主持/参与中心/院所级科研项目15项,授权发明专利4项。从事智能网联汽车检测研究工作10余年,参与80+款整车渗透测试、国标符合性测试以及出口车型R155认证测试等,以丰富的经验护卫汽车信息安全。

市场联系联系人丨张秀丽 联系电话丨18611152902

业务联系联系人丨李奇 联系电话丨15822655713